El ataque Man-in-the-Middle (MITM): Cómo protegerte de este sofisticado riesgo cibernético

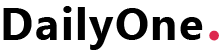

El ataque Man-in-the-Middle (MITM) es uno de los tipos de ciberataques más sofisticados y peligrosos en la actualidad. Se trata de una forma de interceptación de la comunicación entre dos partes, en la que un atacante se coloca “en el medio” y puede espiar, modificar o incluso redirigir la información transmitida sin que las víctimas lo sepan. En este artículo, exploramos cómo funciona un ataque Man-in-the-Middle, sus diferentes tipos, cómo identificarlo y qué medidas tomar para protegerte.

1. ¿Qué es un ataque Man-in-the-Middle (MITM)?

Un ataque Man-in-the-Middle (MITM) ocurre cuando un atacante se posiciona entre dos partes que se están comunicando, interceptando y posiblemente alterando los datos que se envían entre ellas. El atacante puede capturar información sensible, como credenciales de inicio de sesión, datos bancarios o información personal, sin que las víctimas lo sepan. El ataque se realiza sin que las víctimas puedan identificar que su comunicación ha sido comprometida.

Tipos comunes de ataques MITM:

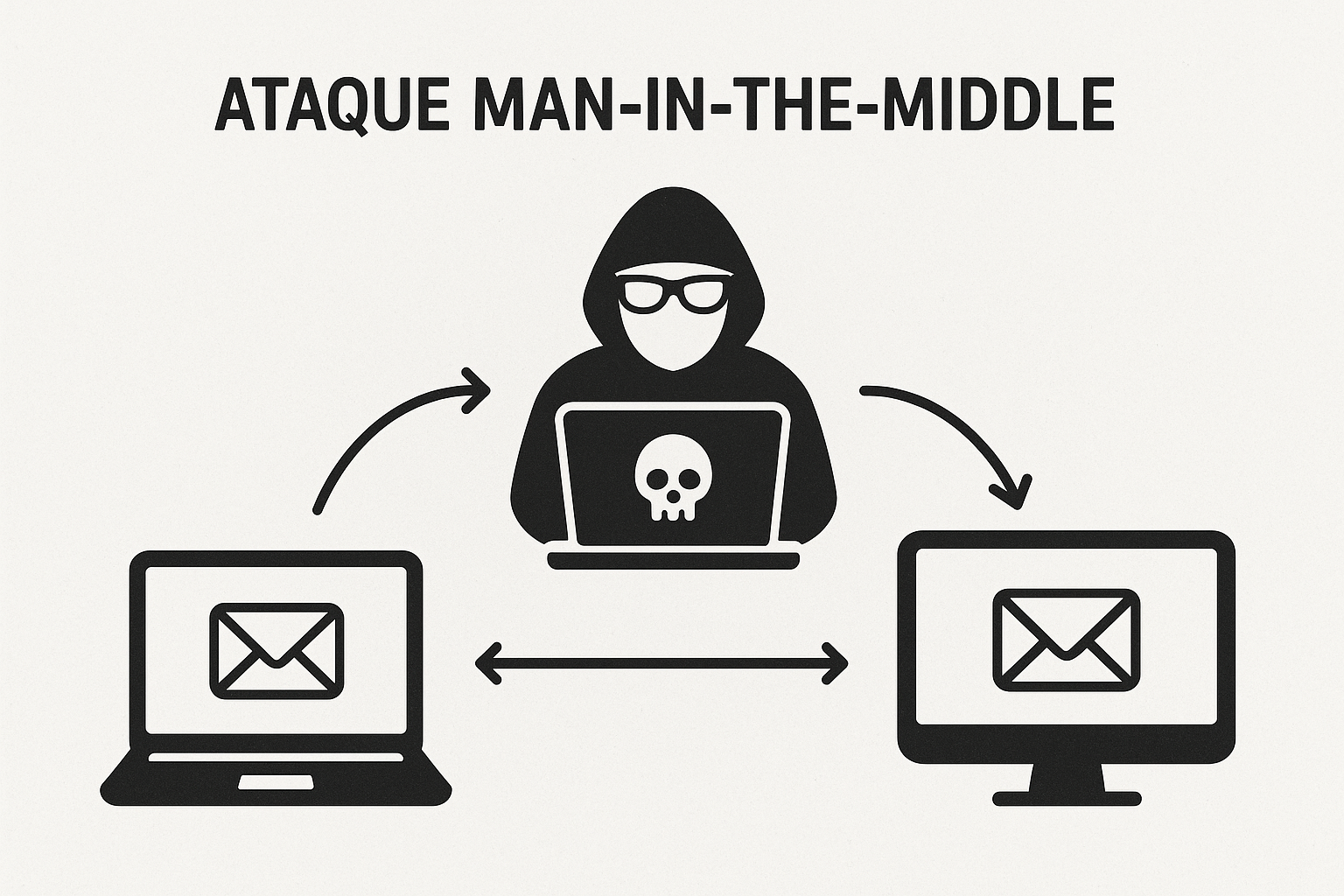

- Intercepción de comunicaciones (Eavesdropping): El atacante escucha las comunicaciones entre dos partes sin modificar los datos. Este tipo de MITM se utiliza principalmente para robar información sensible, como contraseñas, detalles bancarios o información personal.

- Ataques de modificación de datos (Data Manipulation): En este caso, el atacante no solo intercepta las comunicaciones, sino que también altera los datos enviados. Esto podría incluir la modificación de una transferencia bancaria, el cambio de una dirección de correo electrónico o el envío de mensajes falsos.

- Redirección de tráfico (Session Hijacking): El atacante toma el control de una sesión activa, como una conexión de red o una cuenta en línea, permitiéndole suplantar a la víctima y realizar acciones en su nombre.

- Ataques SSL Stripping: Este tipo de MITM se lleva a cabo cuando el atacante interrumpe una conexión HTTPS segura, degradándola a una conexión HTTP sin cifrado, lo que permite al atacante leer y modificar los datos transmitidos.

2. ¿Cómo funciona un ataque Man-in-the-Middle?

Un ataque MITM generalmente se lleva a cabo de la siguiente manera:

1. Interceptación de la comunicación

El atacante coloca un intermediario entre la víctima y el destino deseado. En una red Wi-Fi pública, por ejemplo, un atacante podría configurar un punto de acceso Wi-Fi falso que se presenta como una red legítima. Cuando las víctimas se conectan, el atacante puede interceptar las comunicaciones entre la víctima y el servidor al que están intentando acceder.

2. Desencriptado de la comunicación

En los casos en los que las comunicaciones están cifradas (por ejemplo, HTTPS), el atacante puede intentar “descifrar” el tráfico usando técnicas como la suplantación de certificados. De esta forma, se puede leer la información sensible, como credenciales de inicio de sesión, datos bancarios y demás.

3. Modificación de los datos

El atacante puede alterar los datos que están siendo enviados entre las dos partes. Por ejemplo, si un usuario está enviando información de pago a una tienda en línea, el atacante podría cambiar el número de cuenta bancaria o las credenciales de pago antes de que lleguen al servidor de destino.

4. Envío de información alterada

Una vez que el atacante ha interceptado y modificado la información, la envía al destinatario original, que sigue creyendo que la comunicación es segura. Esto permite al atacante robar datos o manipular la transacción sin que las víctimas lo sepan.

3. Cómo identificar un ataque Man-in-the-Middle (MITM)

Detectar un ataque MITM puede ser difícil, pero hay señales que pueden indicar que algo no está bien. Algunas formas de identificarlo son:

1. Advertencias de certificados SSL/TLS

Si ves advertencias en tu navegador que indican que el certificado de seguridad de un sitio web no es válido, podría ser un indicio de que estás siendo víctima de un ataque MITM. Los atacantes pueden crear certificados falsos para engañar a los usuarios y hacerles creer que están accediendo a un sitio web legítimo.

2. Conexiones inestables o desconexiones frecuentes

Si experimentas desconexiones frecuentes o conexiones inestables al intentar acceder a sitios web seguros (HTTPS), podría ser una señal de que un atacante está manipulando o interrumpiendo la comunicación.

3. Redirección a sitios web sospechosos

Si eres redirigido a sitios web que no reconoces o que no corresponden con la URL que ingresaste, podría ser una señal de que un atacante está manipulando el tráfico de tu red y redirigiéndote a una página falsa.

4. Comportamiento extraño en las aplicaciones

Si notas comportamientos inusuales en las aplicaciones o plataformas en línea que utilizas, como cambios inesperados en las configuraciones de tu cuenta o mensajes sospechosos, puede ser un indicio de que un atacante ha interceptado tu sesión y está manipulando tus datos.

4. Medidas de seguridad para protegerte contra ataques MITM

La protección contra los ataques MITM implica tanto prácticas de seguridad como herramientas de protección específicas. A continuación, te dejamos algunas medidas clave para protegerte:

1. Usa HTTPS siempre que sea posible

Asegúrate de que cualquier sitio web que visitas utilice HTTPS en lugar de HTTP. HTTPS encripta la comunicación entre tu navegador y el servidor, lo que hace que los datos sean mucho más difíciles de interceptar. Busca el candado verde en la barra de direcciones para asegurarte de que estás navegando de forma segura.

2. Utiliza redes privadas y seguras

Evita usar redes Wi-Fi públicas para realizar actividades sensibles, como la banca en línea o la compra de productos. Si necesitas utilizar una red pública, usa una VPN (Red Privada Virtual) para cifrar tu tráfico y protegerte contra ataques MITM.

3. Verifica los certificados SSL/TLS

Siempre verifica que el certificado de seguridad del sitio web sea legítimo. Si ves una advertencia de seguridad en tu navegador, no ignores el mensaje y no continúes con la navegación.

4. Habilita la autenticación multifactor (MFA)

La autenticación multifactor (MFA) añade una capa adicional de seguridad, incluso si tus credenciales de inicio de sesión han sido comprometidas en un ataque MITM. Esto puede proteger tu cuenta incluso si un atacante obtiene tu nombre de usuario y contraseña.

5. Actualiza tus dispositivos y software regularmente

Las vulnerabilidades de software son uno de los puntos de entrada más comunes para los atacantes. Mantén tu sistema operativo, navegador y aplicaciones actualizadas para protegerte contra los exploits que pueden ser utilizados en ataques MITM.

6. Usa herramientas de detección de MITM

Existen herramientas específicas diseñadas para detectar ataques MITM en tu red. Estas herramientas pueden ayudarte a identificar tráfico malicioso y prevenir ataques antes de que causen daño.

5. Conclusión

El ataque Man-in-the-Middle (MITM) es una amenaza grave y sofisticada que puede comprometer la seguridad de tus datos personales y corporativos. Aunque identificarlo y protegerse de él puede ser complicado, con las medidas adecuadas, como el uso de HTTPS, redes seguras, autenticación multifactor y herramientas de detección, puedes minimizar los riesgos. La educación y la adopción de prácticas de seguridad adecuadas son esenciales para protegerte contra este tipo de ciberamenazas.

Preguntas Frecuentes (FAQ)

1. ¿Cómo puedo saber si mi conexión es segura?

Asegúrate de que el sitio web que visitas use HTTPS (en lugar de HTTP). También verifica que el navegador no muestre advertencias de certificado.

2. ¿Cómo protejo mi red Wi-Fi de ataques MITM?

Usa contraseñas fuertes para tu red Wi-Fi y habilita el cifrado WPA3. Evita usar redes Wi-Fi públicas para actividades sensibles sin utilizar una VPN.

3. ¿Qué puedo hacer si sospecho que he sido víctima de un ataque MITM?

Si sospechas un ataque MITM, cambia tus contraseñas inmediatamente y notifica a tu equipo de TI o a las autoridades pertinentes. Utiliza herramientas de seguridad para detectar y mitigar el ataque.

4. ¿La autenticación multifactor (MFA) ayuda a prevenir ataques MITM?

Sí, la MFA proporciona una capa adicional de seguridad que puede proteger tu cuenta incluso si un atacante obtiene tus credenciales de inicio de sesión.